Latch: la herramienta digital que nos permite securizar nuestra vida en internet

Emilio Veiga Rogriguez · 21 de junio · 4.013 lectores

Cómo proteger la información que guardamos en la nube

Tip Diario · 5 de febrero · 496 lectores

Estas son las principales amenazas a la seguridad de tu dispositivo móvil

Tip Diario · 22 de enero · 330 lectores

Seguros de ciberriesgos

Emilio Romera · 11 de junio · 401 lectores

La seguridad es ahora la principal preocupación de los administradores de red

Sergio Méndez Galindo · 28 de octubre · 761 lectores

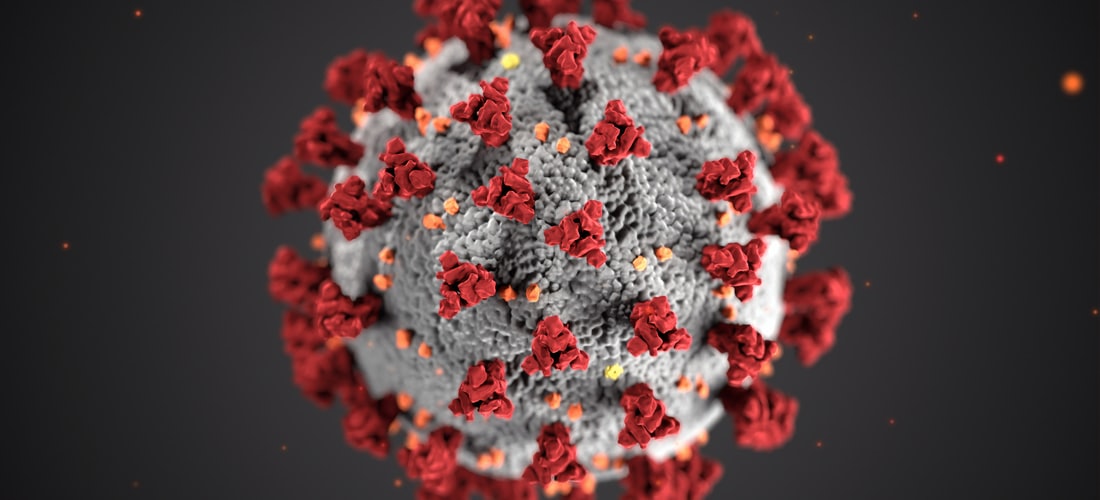

Los virus viajeros en la red

Pepe G · 23 de octubre · 1.030 lectores

Notebooks y virus, una lucha constante

Grupo Sns · 15 de octubre · 772 lectores

Facebook provoca que cualquier usuario sea localizado por su nombre

Sergio Méndez Galindo · 14 de octubre · 738 lectores

Microsoft excede ya los 100 boletines este año

Sergio Méndez Galindo · 11 de octubre · 948 lectores

3 de cada 4 empresas en Europa tienen problemas para mantener su infraestructura a salvo

Sergio Méndez Galindo · 30 de septiembre · 837 lectores

Androrat (troyano de acceso remoto) para Android

Sergio Méndez Galindo · 26 de septiembre · 1.498 lectores

La pantalla de bloqueo de iOS 7 es útil, pero empaña su nivel de seguridad

Sergio Méndez Galindo · 24 de septiembre · 755 lectores

Nuevo informe de puntuaciones de AV-Test con Bitdefender y Kaspersky de nuevo a la cabeza

Sergio Méndez Galindo · 20 de septiembre · 944 lectores

Service pack 2 para Windows Vista

Sergio Méndez Galindo · 20 de septiembre · 812 lectores

Falsos torrents de Grand Theft Auto V aparecen repletos de malware para vaciarnos el bolsillo

Sergio Méndez Galindo · 10 de septiembre · 764 lectores

Consejos para hacer tu wifi más seguro

Sebastian Palomo Linares · 9 de septiembre · 733 lectores

Respuesta ante incidentes: necesitamos un nuevo modelo

Sergio Méndez Galindo · 4 de septiembre · 876 lectores

Android preocupa al gobierno de EE. UU.

Sergio Méndez Galindo · 3 de septiembre · 861 lectores

Más controversia respecto a Google Glass a la vista

Sergio Méndez Galindo · 30 de agosto · 804 lectores

¿Quién se hace responsable de lo que hacemos en la red?

Sergio Méndez Galindo · 27 de agosto · 706 lectores

Amenazas móviles de la semana para Android

Sergio Méndez Galindo · 21 de agosto · 659 lectores

¿Pueden los teléfonos de nueva generación incorporar protección de nueva generación?

Sergio Méndez Galindo · 19 de agosto · 697 lectores

Cuidado con estas amenazas para Android, pueden publicar muchos datos personales

Sergio Méndez Galindo · 1 de agosto · 727 lectores

Black Hat cumple 16 años y nos deja interesantes reflexiones

Sergio Méndez Galindo · 31 de julio · 638 lectores

Protección avanzada de privacidad para Chrome: Hush

Sergio Méndez Galindo · 23 de julio · 646 lectores

Los troyanos de Android siguen ofreciendo novedades y nuevos métodos de expansión

Sergio Méndez Galindo · 17 de julio · 722 lectores

¿Está nuestra información a salvo de filtraciones?

Sergio Méndez Galindo · 16 de julio · 975 lectores

Si somos fieles a Google Play no debemos preocuparnos por este tipo de amenazas para Android

Sergio Méndez Galindo · 10 de julio · 820 lectores

Software de recuperación modificado para suplantar el acceso root de teléfonos LG

Sergio Méndez Galindo · 10 de julio · 733 lectores

Troyanos bancarios al descubierto

Sergio Méndez Galindo · 3 de julio · 710 lectores

Importante acuerdo de colaboración entre EE. UU. y Rusia para hacer frente a amenazas digitales

Sergio Méndez Galindo · 2 de julio · 721 lectores

Troyanos bancarios al descubierto

Sergio Méndez Galindo · 27 de junio · 832 lectores

Importante acuerdo de colaboración entre EEUU y Rusia para hacer frente a amenazas digitales

Sergio Méndez Galindo · 24 de junio · 724 lectores

Estad alerta sobre las últimas amenazas encontradas en Google Play

Sergio Méndez Galindo · 19 de junio · 706 lectores

¿Qué es un firewall?

Claudia Huerta · 17 de junio · 1.112 lectores

La mayor brecha de seguridad en Android es perder el teléfono, no el malware

Sergio Méndez Galindo · 17 de junio · 680 lectores

La encriptación como método para evitar espionajes como el del caso Prism

Sergio Méndez Galindo · 12 de junio · 719 lectores

Apple publica parches urgentes para neutralizar diferentes amenazas

Sergio Méndez Galindo · 12 de junio · 680 lectores

Bitdefender continúa liderando las pruebas de AV-Test a pesar de los cambios

Sergio Méndez Galindo · 4 de junio · 735 lectores

Cibercriminales contratados por Irán se hacen con el control de industrias críticas en América

Sergio Méndez Galindo · 27 de mayo · 689 lectores

Campaña de ciberespionaje que afecta más de 100 países

Sergio Méndez Galindo · 22 de mayo · 684 lectores

Los desarrolladores de amenazas Android se fijan en Windows

Sergio Méndez Galindo · 16 de mayo · 696 lectores

Symantec resurge en pruebas de antivirus “dinámicas”

Sergio Méndez Galindo · 8 de mayo · 706 lectores

Varias cuentas de Twitter oficiales atacadas en Estados Unidos

Sergio Méndez Galindo · 24 de abril · 692 lectores

¿Cuál es el mejor antivirus del mercado bajo Windows 8?

Sergio Méndez Galindo · 22 de abril · 712 lectores

La importancia de proteger los datos que manejamos en nuestros dispositivos móviles

Sergio Galileo · 18 de abril · 700 lectores

Virus informático: el rootkit

Ignacio Perez · 16 de abril · 859 lectores

Sitios web de Joomla y WordPress bajo ataque de diccionario

Sergio Méndez Galindo · 15 de abril · 695 lectores

Novedades Microsoft de abril 2013 - 3 nuevas vulnerabilidades

Sergio Méndez Galindo · 10 de abril · 725 lectores

Cambia la metodología de pruebas en Av-test y Microsoft sale beneficiado

Sergio Méndez Galindo · 8 de abril · 728 lectores

El servicio de encuestas Askiaweb contiene múltiples vulnerabilidades

Sergio Méndez Galindo · 4 de abril · 682 lectores

El botón 'me gusta' dice quién eres

Natalia Guillen Andres · 3 de abril · 690 lectores

Aparece un nuevo troyano de Android

Sergio Méndez Galindo · 28 de marzo · 1.056 lectores

Ataques del "equipo Whois" hacia Corea del Sur

Sergio Méndez Galindo · 26 de marzo · 734 lectores

Teamviewer es usado para operaciones de ciberespionaje

Sergio Méndez Galindo · 21 de marzo · 1.531 lectores

Valoraciones y conclusiones del CNIS 2013: una administración más abierta e inteligente

Andre Klein · 14 de marzo · 728 lectores

La nueva botnet pony y el potencial que ofrece

Sergio Méndez Galindo · 11 de marzo · 1.109 lectores

Kaspersky Lab: seguridad en Pinterest

Marta Álvarez · 7 de marzo · 833 lectores

Miniduke, o cómo realizar espionaje gubernamental a través de Adobe Reader

Sergio Méndez Galindo · 4 de marzo · 676 lectores

Estudio estadístico: spam, phishing y malware en enero de 2013

Sergio Méndez Galindo · 27 de febrero · 937 lectores

Nuevos certificados TLS comprometidos

Sergio Méndez Galindo · 21 de febrero · 715 lectores

Mac OS X vuelve a ser objetivo del malware

Sergio Méndez Galindo · 19 de febrero · 736 lectores

Actualización importante para Java

Sergio Méndez Galindo · 12 de febrero · 689 lectores

¿Podemos confiar en los códigos QR?

Natalia Guillen Andres · 8 de febrero · 799 lectores

Breve historia del “hacking”

Sergio Méndez Galindo · 7 de febrero · 711 lectores

Una herramienta de moda en América Latina para atacar la banca online

Sergio Méndez Galindo · 7 de febrero · 659 lectores

Login en Facebook, Twitter o Google Plus

Sergio Méndez Galindo · 31 de enero · 680 lectores

¿Phishing o fishing?

Alex Perez Sempere · 30 de enero · 5.452 lectores

Cuidado con las extensiones de Chrome

Sergio Méndez Galindo · 29 de enero · 680 lectores

Seguridad en sistemas informáticos

Paco Sánchez · 29 de enero · 831 lectores

Claves sobre seguridad informática

Paco Sánchez · 25 de enero · 841 lectores

Trojan.java.agent.an

Sergio Méndez Galindo · 24 de enero · 801 lectores

Sistemas de seguridad de RFID concebidos a fin de dar un impresionante desempeño

Julian Davila · 23 de enero · 675 lectores

Cerraduras y sistemas biométricos para esquemas de seguridad más innovadores

Julian Davila · 23 de enero · 697 lectores

Octubre Rojo - malware

Sergio Méndez Galindo · 21 de enero · 724 lectores

Los xtras de Shockwave provocan una amenaza de seguridad

Sergio Méndez Galindo · 17 de enero · 691 lectores

Vulnerabilidad en Java subsanada

Sergio Méndez Galindo · 15 de enero · 666 lectores

Bublik.b – el troyano de moda

Sergio Méndez Galindo · 10 de enero · 744 lectores

Problemas de seguridad en Internet Explorer

Sergio Méndez Galindo · 9 de enero · 685 lectores

Cómo rastrear un móvil Android sin ser descubierto

Aminadab Diaz · 31 de diciembre · 2.268 lectores

Virus y zombies

Sergio Méndez Galindo · 26 de diciembre · 843 lectores

Antivirus, ¿son efectivos?

Sergio Méndez Galindo · 21 de diciembre · 870 lectores

Los virus y el séptimo arte

Sergio Méndez Galindo · 18 de diciembre · 747 lectores

Hola, soy un virus, feliz navidad

Sergio Méndez Galindo · 14 de diciembre · 730 lectores

Gripe digital: virus informáticos que contagian a personas

Sergio Méndez Galindo · 13 de diciembre · 768 lectores

El troyano Eurograbber

Sergio Méndez Galindo · 13 de diciembre · 690 lectores

Malware social, amenazas de hackers

Sergio Méndez Galindo · 12 de diciembre · 714 lectores

Espías en la nube

Sergio Méndez Galindo · 12 de diciembre · 753 lectores

La importancia de las contraseñas

Sergio Méndez Galindo · 11 de diciembre · 671 lectores

El matrimonio imposible entre Facebook y la seguridad

Sergio Méndez Galindo · 11 de diciembre · 711 lectores